| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 31 |

- WebHacking

- 프랑스 교환학생

- rootme

- 웹해킹

- 해킹

- 프랑스교환학생

- 백도어

- Linux

- network

- Challenge

- 루트미

- FTZ

- pwnable

- 해외송금

- 보안

- 모인유럽송금

- wargame

- 프랑스송금

- EPITA

- 유로송금

- client

- 리눅스

- 해커스쿨

- 네트워크해킹

- 포너블

- 모인유럽서포터즈

- pwnable.kr

- web

- 모인해외송금

- Gentoo

- Today

- Total

Securing Keys

[RootMe] Network Challenge 4. Twitter authentication 본문

https://www.root-me.org/en/Challenges/Network/Twitter-authentication-101

Challenges/Network : Twitter authentication [Root Me : Hacking and Information Security learning platform]

www.root-me.org

Twitter 인증 세션이 capture되었다

패스워드를 찾아라

'Start the Challenge' 버튼을 클릭하면 ch3.pcap 파일이 다운받아진다

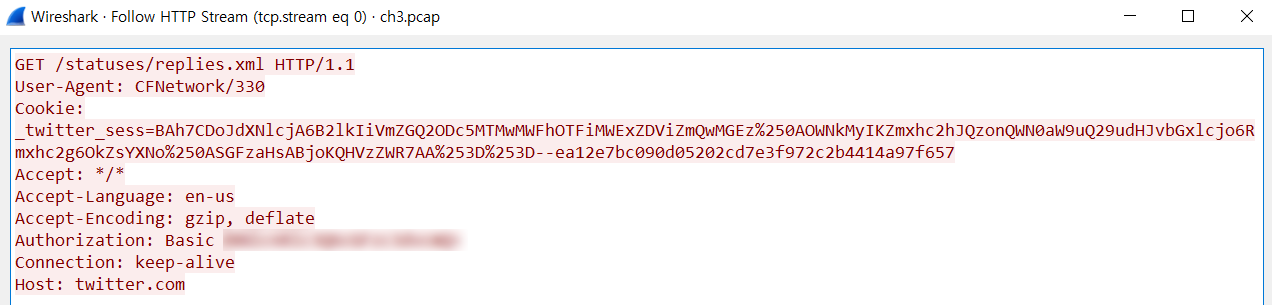

이를 WireShark를 통해 열어보면

위와 같이 HTTP protocol 패킷 하나만 잡혀있는 것을 확인할 수 있다

이 또한 가독성 있게 보기 위해서 네트워크 stream을 확인하기 위해

'Follow HTTP Stream'을 했다

그랬더니 위와 같은 패킷을 확인할 수 있었고

Authorization 파트를 통해 Basic 인증임을 확인할 수 있고

username과 password는 encrypted되어 있는 것을 확인할 수 있었다

Basic 인증

Basic 인증은 base64로 encoding 된 아이디/패스워드 쌍의 인증 정보를 전달한다

하지만 평문이고, base64는 복호화 가능한 encoding이기 때문에 안전하지 않은 방식

Basic 인증은 아이디와 패스워드를 base64로 encode 하기 때문에

decoding 작업이 필요하다

decoding 한 결과, 위와 같이

앞부분은 username, 뒷부분은 password를 알아낼 수 있었고

알아낸 패스워드를 입력하면 포인트를 얻을 수 있다

'IT > Network' 카테고리의 다른 글

| [RootMe] Network Challenge 5. Bluetooth - Unknown file (0) | 2020.01.08 |

|---|---|

| [RootMe] Network Challenge 3. ETHERNET - frame (0) | 2020.01.06 |

| [RootMe] Network Challenge 2. TELNET - authentication (0) | 2020.01.06 |

| [RootMe] Network Challenge 1. FTP - authentication (0) | 2020.01.06 |