| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 31 |

- Gentoo

- 모인해외송금

- 해킹

- wargame

- 루트미

- 해외송금

- 해커스쿨

- 유로송금

- 보안

- 모인유럽서포터즈

- Linux

- 모인유럽송금

- EPITA

- 포너블

- Challenge

- web

- 네트워크해킹

- WebHacking

- 프랑스송금

- 웹해킹

- network

- pwnable

- 리눅스

- client

- rootme

- 프랑스 교환학생

- pwnable.kr

- FTZ

- 백도어

- 프랑스교환학생

- Today

- Total

Securing Keys

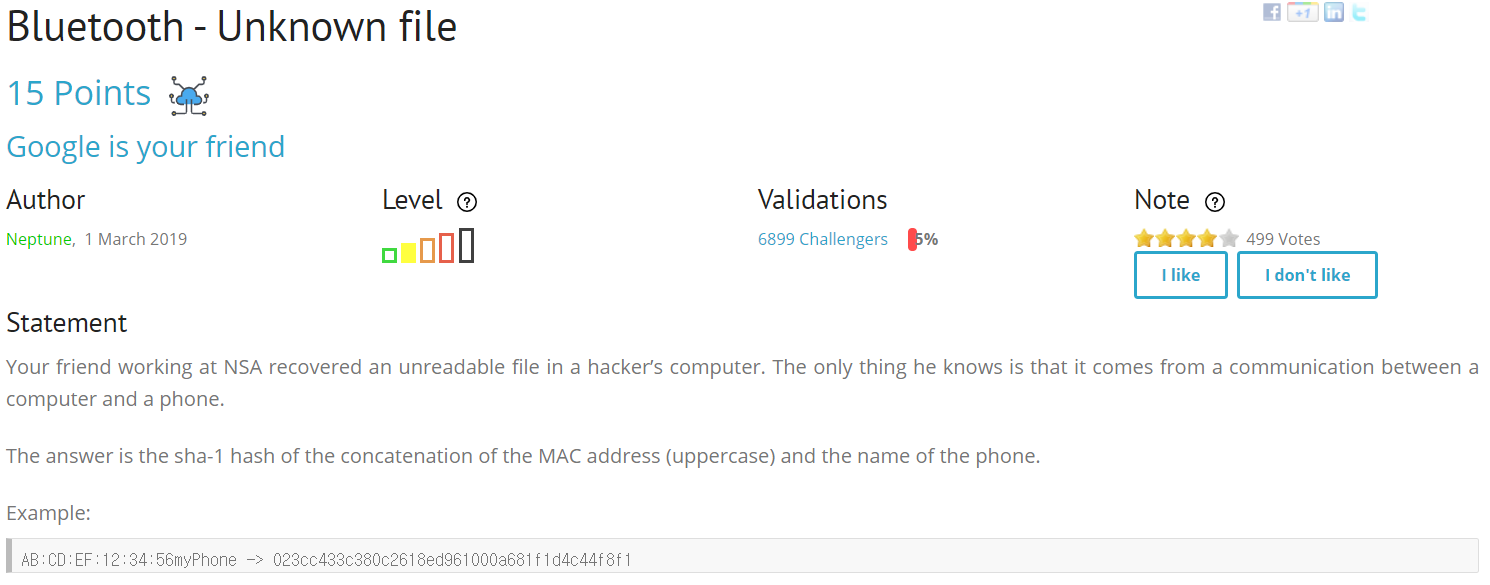

[RootMe] Network Challenge 5. Bluetooth - Unknown file 본문

https://www.root-me.org/en/Challenges/Network/Bluetooth-Unknown-file?lang=en

Challenges/Network : Bluetooth - Unknown file [Root Me : Hacking and Information Security learning platform]

www.root-me.org

NSA에서 일하는 나의 친구가 해커의 컴퓨터에서 읽을 수 없는 파일을 복구하였다

그가 유일하게 아는 것은 그 파일이 컴퓨터와 핸드폰 사이의 통신으로부터 온 것이라는 거다

정답은 대문자로 된 MAC 주소와 핸드폰의 이름을 SHA-1 hashing한 결과이다

예시) AB:CD:EF:12:34:56myPhone -> 023cc433c380c2618ed961000a681f1d4c44f8f1

'Start the Challenge' 버튼을 클릭하면 ch18.bin 파일이 다운받아진다

ch18.bin 파일을 메모장으로 열어보니 btsnoop이 뜬다

구글링해보니, BT Snoop File이라는 것은

Bluetooth HCI 트래픽을 저장하는 데에 적합한 포맷이라고 한다

참고: http://www.fte.com/webhelp/bpa600/Content/Technical_Information/BT_Snoop_File_Format.htm

BT Snoop File Format

BTSnoop File Format Overview The BTSnoop file format is suitable for storing Bluetooth® HCI traffic. It closely resembles the snoop format, as documented in RFC 1761. File Format The snoop packet capture file is an array of octets structured as follows: Th

www.fte.com

즉, 문제의 이름으로만 봐도 알 수 있듯이

블루투스를 통한 통신으로 주고받아진 파일이라는 것을 확인할 수 있다

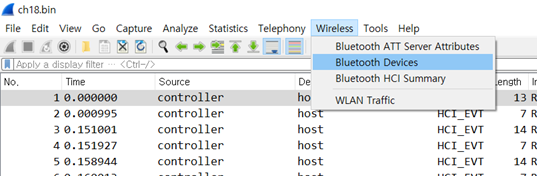

따라서 이 파일을 WireShark를 통해서 열었다

그리고 Wireless > Bluetooth Devices를 클릭하였다

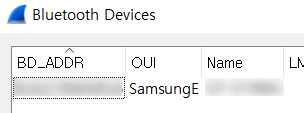

그랬더니 위와 같이 MAC 주소와 핸드폰 이름을 알아낼 수 있었다

이제 이들을 합쳐서 SHA-1으로 hashing해야 한다

따라서 위와 같이 SHA-1으로 hashing을 해 주었고

SHA-1으로 encrypt된 값을 정답으로 넣어주면

위와 같이 포인트를 얻게 된다

'IT > Network' 카테고리의 다른 글

| [RootMe] Network Challenge 4. Twitter authentication (0) | 2020.01.06 |

|---|---|

| [RootMe] Network Challenge 3. ETHERNET - frame (0) | 2020.01.06 |

| [RootMe] Network Challenge 2. TELNET - authentication (0) | 2020.01.06 |

| [RootMe] Network Challenge 1. FTP - authentication (0) | 2020.01.06 |